Un milliard d’utilisateurs. C’est la réalité de Viber, application taillée pour l’instantané, que l’on adopte sans se poser de questions. Tout semble fluide : messages, photos, documents, tout file en un clin d’œil. Pourtant, sous cette rapidité se cache une négligence bien réelle : la sécurité est souvent mise à mal. Les comptes piratés se multiplient, encouragés par des habitudes risquées ou la vague d’outils douteux qui circulent en ligne. MSpy, l’un des plus connus dans l’univers de la surveillance numérique, illustre cette tendance. Voyons comment certains détournent les failles de Viber et les étapes concrètes de la surveillance, quel que soit le système, iOS ou Android.

Partie 1 : Pirater un compte Viber, accéder à ses données et à son mot de passe

Viber Messenger s’est imposé dans la vie de beaucoup : groupes d’amis, photos échangées en rafale, transferts de documents. Naturellement, ce succès attire aussi ceux qui cherchent à contourner la sécurité. Les applications de surveillance, comme MSpy, sont de plus en plus utilisées pour garder un œil, parfois sous prétexte de protection parentale, parfois pour d’autres motifs, moins avoués, sur les discussions en cours. Leurs fonctionnalités ne manquent pas : lecture des messages privés, géolocalisation, historique des appels, extraction de données confidentielles. Grâce à un tableau de bord très complet, tout se pilote à distance et en temps réel. Pour certains, l’accès à la vie numérique d’un proche ou d’un collaborateur s’apparente presque à une formalité. Pourtant, cette facilité nourrit le débat : quand la technologie rend la surveillance accessible, où placer la limite ?

Lire également : VPN qui se désactive automatiquement : pourquoi et que faire ?

Les fonctions de MSpy sur Viber et d’autres réseaux

Concrètement, ce type d’outil offre un éventail d’usages :

A lire en complément : Pourquoi mon alarme se déclenche toute seule ?

- Suivi des échanges sur toutes les messageries populaires : Instagram, WhatsApp, Facebook, Viber

- Accès discret à l’appareil ciblé, sans provoquer de suspicion chez l’utilisateur

- Historique de géolocalisation et navigation passé à la loupe

- Contrôle sur les applications téléchargées sur le téléphone ou la tablette

- Géolocalisation très précise, portée par l’intégration avancée du GPS

- Consultation d’autres données sensibles : notes, carnets d’évènements, liste de contacts

- Possibilité d’orchestrer l’ensemble de cette surveillance via une interface centralisée, pensée pour suivre enfants comme salariés

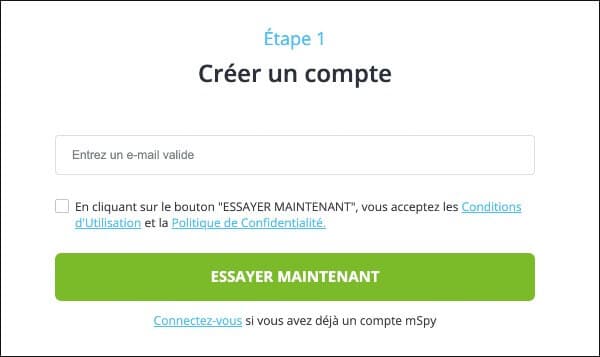

Espionner un compte Viber à distance : le protocole MSpy Indifféremment sur iPhone ou Android, la première étape consiste à ouvrir un compte MSpy. Le processus d’activation varie ensuite selon la plateforme.

Pour Android, la marche se décompose ainsi :

- Créer son profil MSpy, puis installer l’application sur son propre appareil pour valider l’accès

- Préciser la configuration « Android » dans les réglages initiaux

- Prendre le téléphone cible en main, ouvrir les paramètres puis la rubrique « Sécurité » et activer les « sources inconnues » afin d’autoriser l’installation externe

- Télécharger l’appli MSpy directement sur l’appareil surveillé, puis lancer l’installation

- Accorder toutes les autorisations sollicitées, finaliser l’activation de l’administration de l’appareil ; la surveillance démarre alors immédiatement

- Pour finir, masquer l’icône de l’application sur le téléphone cible. Dès lors, il devient possible de consulter à distance tous les échanges du compte Viber surveillé

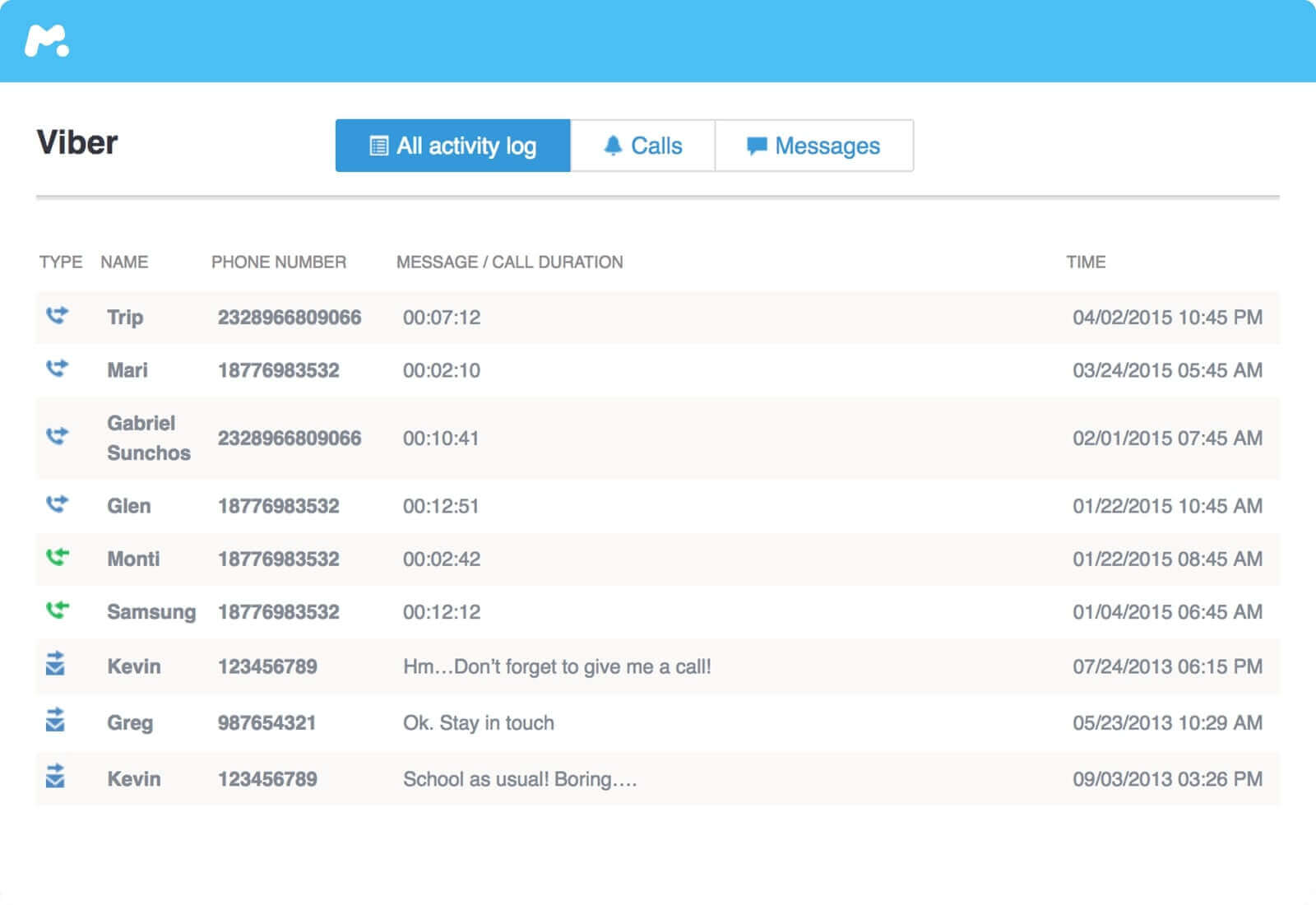

L’interface MSpy comprend une section « Réseaux sociaux » dédiée à la récupération des messages Viber, et la fonction « Keylogger » pousse l’intrusion plus loin, capable de collecter identifiants et mots de passe tapés sur l’appareil.

Pour les utilisateurs iPhone ou iPad, la procédure change légèrement :

- Ouverture du compte MSpy puis saisie des détails affiliés à la personne ciblée, choix du système « iOS »

- Dans l’écosystème Apple, deux options : vérifier les données iCloud (sous réserve que la sauvegarde soit active) ou installer directement l’application sur le terminal

- Après paramétrage, rendez-vous sur le tableau de bord MSpy, les menus « Photos » et « Vidéos » permettent d’examiner les fichiers stockés

On le voit : une fois ces étapes franchies, la frontière entre usage légitime et intrusion se réduit à un fil ténu. La surveillance s’inscrit dans le quotidien bien plus rapidement qu’on ne consent à l’admettre.

Partie 2 : Autres moyens de détourner les données Viber

Au-delà des applications conçues pour la surveillance, des techniques plus techniques, parfois plus risquées, circulent aussi. Certains vont jusqu’à plonger dans les fichiers internes de l’application Viber installée sur un appareil, à la recherche de données brutes.

Extraction des informations via la base de données de Viber

Si l’on dispose déjà de solides compétences en informatique, il est possible de procéder ainsi :

- Accéder à la base de données propre à l’application, stockée dans la mémoire de l’appareil, une intervention souvent réservée aux connaisseurs ou spécialistes

- Utiliser un « explorateur racine » pour franchir les barrières logicielles et ouvrir ces fichiers cachés

- Cibler le dossier « Viber Messages » spécifiquement

- Suivre le chemin exact dans l’arborescence : data/data/com.viber.voip/databases

Surveillance par interception des notifications

Autre approche : exploiter les notifications qui s’affichent à l’écran du téléphone cible :

- Cloner le compte Viber de la personne, ce qui offre un accès ponctuel à ses messages en direct

- Une fois la duplication réalisée, chaque message ou fichier reçu peut être surveillé à distance

- Des applications externes existent pour réaliser cette capture et faciliter la surveillance sur le compte « cloné »

Cette méthode, bien que citée sur les forums spécialisés, comporte une part d’incertitude et d’instabilité. Face à cela, les logiciels de surveillance comme MSpy, même critiqués, restent parmi les plus « accessibles » pour espionner un compte Viber depuis un autre appareil, que l’on soit sur Android ou iOS.

Toutes ces pratiques témoignent d’un bouleversement : aujourd’hui, qui communique sans craindre un regard extérieur ? Les outils numériques déplacent sans cesse la limite. La messagerie privée est devenue un terrain d’affrontement invisible, où la vigilance reste le dernier bouclier.